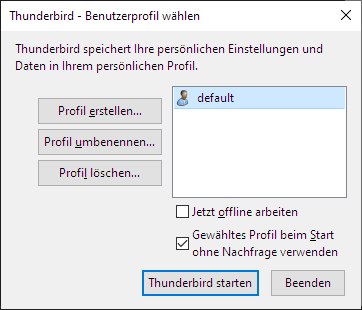

Die Mail-Anwendung Thunderbird lagert ihre Daten in sogenannten Profilen. Von diesen Profilen können mehrere gespeichert und genutzt werden. In einem Profil sind sämtliche Daten wie Mails und ähnliches hinterlegt. Unter Umständen kann es vorkommen, dass ein anderes Profil genutzt werden soll. In einem solchen Fall kann der Profilmanager aufgerufen werden.

Der Profilemanager von Thunderbird

Dazu muss Thunderbird mittels des Parameters -P gestartet werden:

thunderbird -P

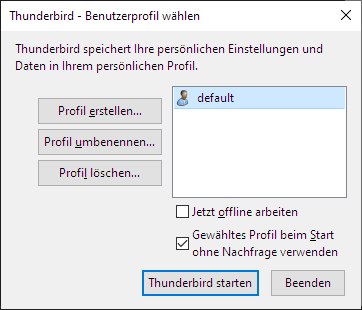

Sollte das gewünschte Profil nicht auftauchen, so kann das gewünschte Profil auch direkt in der Konfiguration gesetzt werden. Je nach System befindet sich der Ordner mit den entsprechenden Profilen an unterschiedlichen Stellen:

Linux: ~/.thunderbird/xxx.default

macOS: ~/Library/Thunderbird/Profiles//

Windows 2000/XP: C:\Dokumente und Einstellungen\%Benutzername%\Anwendungsdaten\Thunderbird\Profiles\xxx.default

Windows Vista/7/10; C:\User\%Nutzername%\AppData\Roaming\Thunderbird\Profiles\xxx.default

In diesem Ordner findet sich eine Datei mit dem Namen profiles.ini:

[General]

StartWithLastProfile=1

[Profile0]

Name=default

IsRelative=1

Path=Profiles/n7m00lts.default

Default=1

Dort kann unter Path das gewünschte Profil gesetzt werden und anschließend Thunderbird mit diesem gestartet werden.