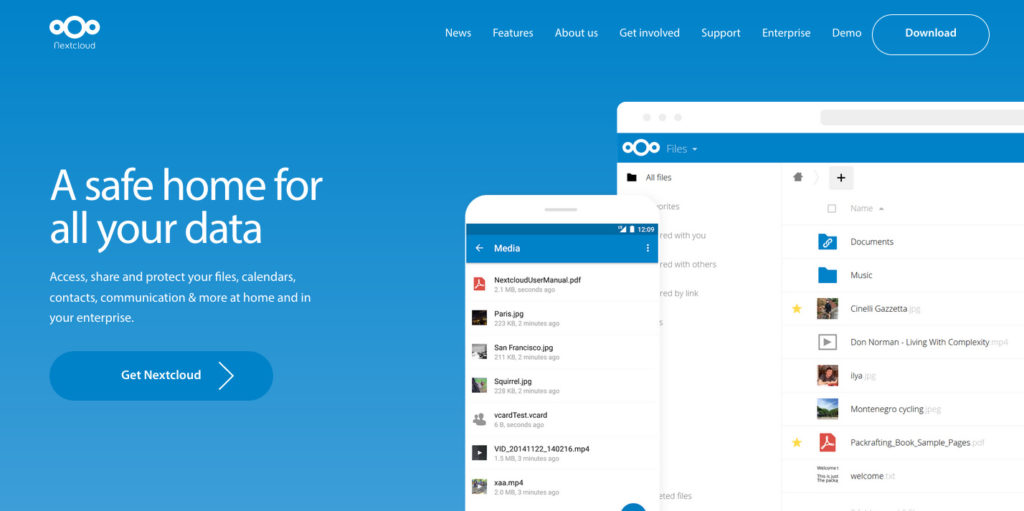

Seit einiger Zeit gibt es den ownCloud-Fork Nextcloud. Initiiert wurde dieser Fork von Frank Karlitschek dem ehemaligen Chief Technology Officer der Firma ownCloud. Mit dem Fork möchte man das Projekt wieder mehr in Richtung Community bringen – so werden von den Beitragenden keine Contributor Agreements erwartet und viele Features welche vorher der Enterprise-Version vorbehalten waren, stehen nun unter Nextcloud allen bereit. Von der Community wanderte die Unterstützung mittlerweile stark zu Nextcloud, so das sich für viele die Frage stellt ob man zu Nextcloud migrieren sollte.

nextcloud.com

Wenn man eine Migration zu Nextcloud ins Auge gefasst hat, muss die Frage nach dem Wie geklärt werden. Wenn man hier von ownCloud 9 zu Nextcloud 10 migirieren möchte, ist die Migration in wenigen Schritten erledigt. Im ersten Schritt sollte die ownCloud-Installation bereinigt werden. Dazu werden alle Ordner bis auf den data und den config-Ordner entfernt. Im zweiten Schritt sollte das aktuelle Nextcloud-Release heruntergeladen werden. Dieses wird entpackt und der Inhalt des Archivs in den Ordner der ownCloud-Installation kopiert. Nun muss die ownCloud-Installation im Browser aufgerufen werden.

Die Installation wird migriert

Dort wird man nun aufgefordert den Upgradeprozess durchzuführen, alternativ kann dieser auch über die Konsole durchgeführt werden:

sudo -u www-data occ upgrade

Dabei muss das Upgrade im Kontext des Nutzers erfolgen, welchem die entsprechenden Verzeichnisse gehören. Nach dem erfolgreichen Upgrade bzw. der erfolgreichen Migration kann die Nextcloud-Instanz im Browser genutzt werden. Im Moment gleicht sich die Bedienung von ownCloud und Nextcloud sehr, aber dies wird sich in den nächsten Monaten und Jahren ändern – das gleiche gilt natürlich auch für die Migration. Wenn sich die beiden Anwendungen mit der Zeit auseinander entwickeln wird die Migration in Zukunft komplizierter werden, so das es sich lohnt darüber nachzudenken wann diese durchgeführt werden soll.