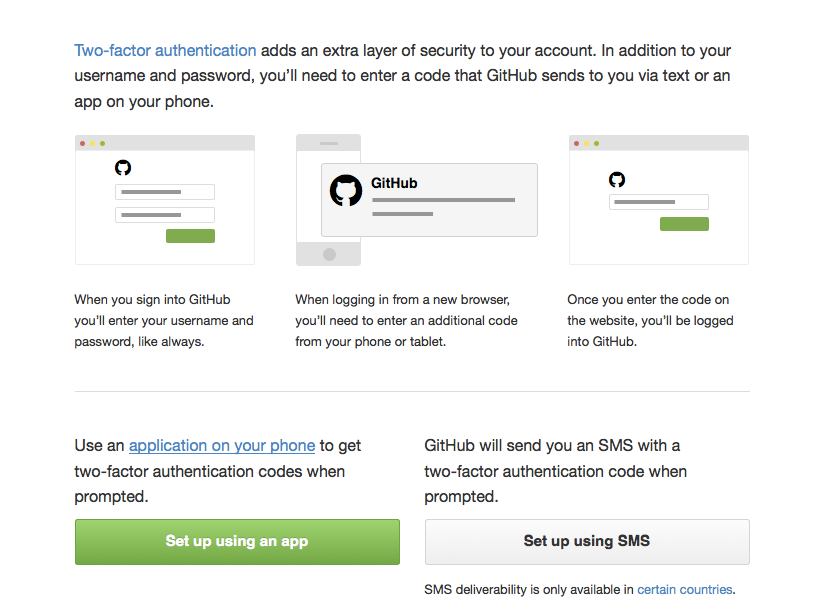

Mit einer Zwei-Faktor-Authentifizierung ist ein Account im Falle eines Passwortverlustes geschützt, da ein zweiter Faktor benötigt wird. Auch GitHub unterstützt seit einiger Zeit eine solche Authentifizierung. Auf der entsprechenden Nutzerseite findet man den Punkt Enable two-factor authentification.

GitHub unterstützt zwei Varianten der Zwei-Faktor-Authentifizierung

Nachdem diese Option ausgewählt wurde, muss sich entschieden werden, ob man die Authentifizierung per SMS oder entsprechender Authentifizierungsapp, wie dem Google Authenticator, einrichten möchte.

Bei der Einrichtung muss ein Sicherheitscode (nach der Einrichtung der App, bzw. per SMS zugesendet) eingeben werden, um die Zwei-Faktor-Authentifizierung zu aktivieren. Danach werden Recovery-Codes von GitHub angezeigt, welche unbedingt gesichert werden sollten, da mit diesen auch bei Verlust des Authentifizierungsgerätes ein Zugriff auf das GitHub-Konto erhält.