WordPress ist eine weit verbreitete Software. Das führt dazu das sie auch ein beliebtes Ziel von Angriffen ist. Wenn ein Blog erst einmal übernommen worden ist, kann damit allerlei Schindluder getrieben werden. Ein Plugin welches das durchprobieren aller möglichen Passwörter verhindert, ist „Limit Login Attempts“ von Johan Eenfeldt.

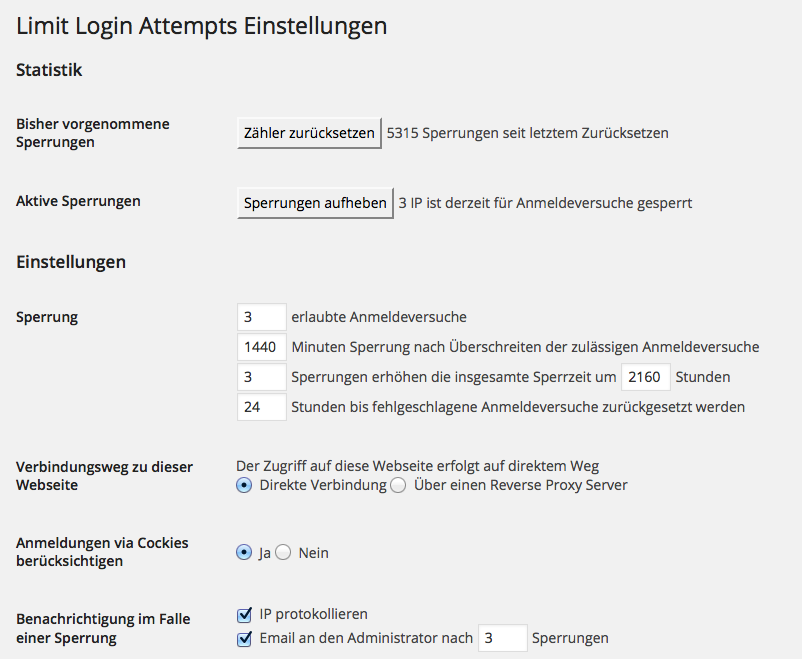

Nach der Installation verhindert das Plugin das eine IP mehr als eine definierte Anzahl von Passwörtern für einen Account ausprobieren kann. Ist diese Anzahl überschritten, so wird die entsprechende IP gesperrt. In den Einstellungen können die jeweiligen Sperrzeiten detailliert eingestellt werden. Das Plugin kann auf der offiziellen Seite oder über die WordPress Pluginverwaltung bezogen werden.