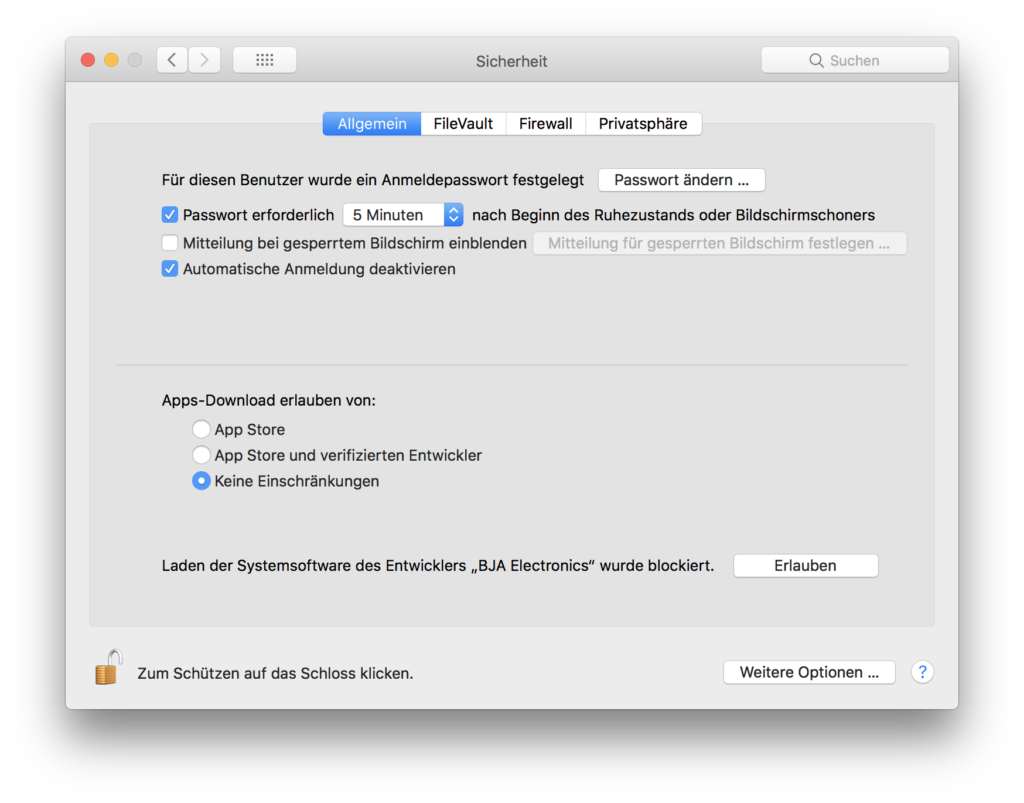

Seit macOS 10.13, besser bekannt unter dem Namen High Sierra, müssen Kernel Extensions explizit erlaubt werden. Das Problem ist dass dies im aktuellen Build (17A405) nicht funktioniert. Soll eine bis dahin unbekannte Kernel Extension geladen werden, so erscheint eine Warnmeldung. Anschließen müssen die Einstellungen innerhalb der nächsten dreißig Minuten geöffnet werden und dort der Punkt Sicherheit ausgewählt werden.

Dort findet sich nun der Punkt um die Kernel Extension zu aktivieren bzw. zu erlauben. Im aktuellen Build ist diese Option allerdings nutzlos. Klickt man auf den Button passiert nichts. Dank diesem Fehler ist es nicht möglich Kernel Extensions ohne weiteres zu aktivieren; ein ärgerlicher und unnötiger Fehler.