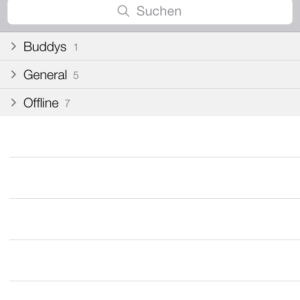

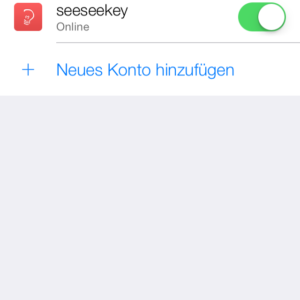

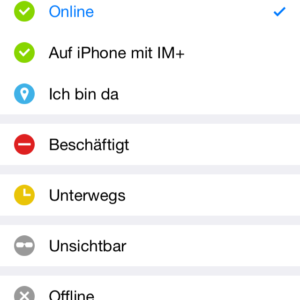

Einen reinen Jabber-Client für iOS zu finden ist schwierig. Noch schwieriger ist es wenn dieser auch noch OTR enthalten soll. ChatSecure bietet leider nur kurze Pushzeiten an, so das man nach 10-Minuten Inaktivität keine Nachrichten mehr bekommt. Mit IM+ sind auch längere Inaktivitäten möglich. Dabei handelt es sich allerdings um einen MultiMessenger für die unterschiedlichsten Systeme.

Neben der Anbindung der Messenger untersützt IM+ auch das sogenannte Off-the-Record-Messaging kurz OTR. Damit können sich zwei Teilnehmer verschlüsselt austauschen. Es ist das digitale Äquivalent zum 4-Augen Gespräch.

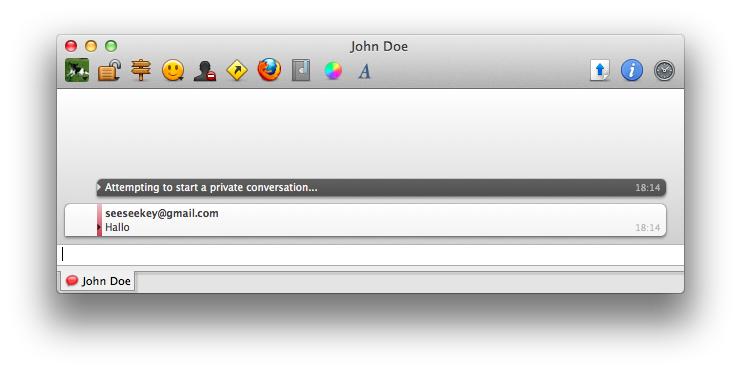

Wenn man IM+ für XMPP-Verbindungen nutzt, sollte man sich bewusst sein, das nicht das Gerät eine Verbindung mit dem Jabberserver aufbaut, sondern hier noch eine Station hinzukommt. Der IM+ Client verbindet sich mit einem Server in Kanada und dieser verbindet sich mit dem Jabberserver. Aus Sicht des Jabberservers sieht der Client so aus:

IM+ (tls://184.107.68.165:23474#ejabberd@service)

Wahrscheinlich wird das ganze für die Abwicklung der unterschiedlichen Protokolle sowie für die Pushbenachrichtigungen benötigt. Wer hier also ohne OTR chattet, sollte sich nicht wundern.