Die letzten Tage und Wochen haben gezeigt wie wichtig es ist verschlüsselt zu kommunizieren. Mit der freien Software Thunderbird ist dies ohne größere Probleme möglich. Nach der Installation von Thunderbird muss noch GPG installiert werden. Dabei handelt es sich um ein freies Kryptografiesystem mit dem vollen Namen „GNU Privacy Guard“. Diese kann unter http://www.gnupg.org/download/ heruntergeladen werden.

Nach der Installation von „GNU Privacy Guard“ für das jeweilige Betriebssystem kann Thunderbird gestartet werden. Dort wird über den AddOn Manager das AddOn „EnigMail“ installiert. Anschließend muss Thunderbird neugestartet werden. Danach befindet sich im Thunderbird ein neuer Menüpunkt mit dem Namen „OpenPGP“. Dort wird der Untermenüpunkt „OpenPGP-Assistent“ ausgewählt.

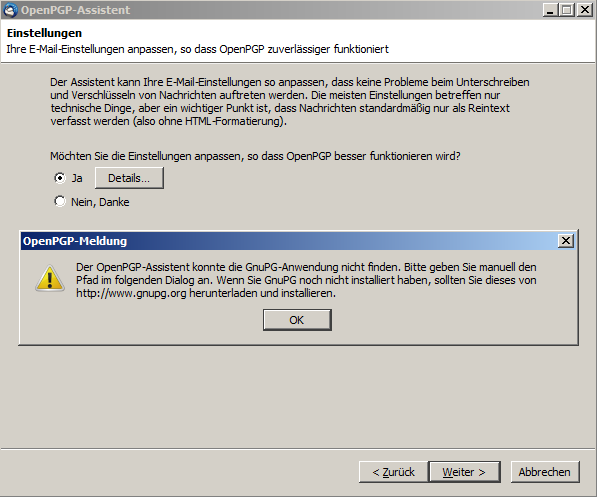

Die vorgeschlagenen Einstellungen können so akzeptiert werden, bis man zu dem Punkt kommt, an welchem man vom Assistenten darauf hingewiesen wird, das der GnuPG Pfad eingestellt werden muss. Unter Windows 7 befindet ist der Pfad der folgende:

C:\Program Files (x86)\GNU\GnuPG\gpg2.exe

Nachdem der Pfad angegeben wurde, muss ein Schlüsselpaar erzeugt werden. Dazu wird auch ein Passwort vergeben. Anschließend startet die Erzeugung des Schlüsselpaars. Nach der Erzeugung kann ein sogenanntes Widerrufszertifikat erzeugt werden. Dieses dient dazu einen gestohlenen oder verlorenen privaten Schlüssel für ungültig zu erklären. Danach ist der Assistent mit seiner Aufgabe fertig.

Nun werden beim Senden die Mails signiert und beim Empfangen die Mails auf ihren korrekten Empfänger überprüft. Damit sind die Mails allerdings noch nicht verschlüsselt. Beim Verfassen einer Mail findet man oben einen „OpenPGP“ Button, mit welchem auch die Verschlüsselung aktiviert werden kann. Um dem Empfänger eine verschlüsselte Mail zukommen zu lassen benötigt man dessen öffentlichen Schlüssel.

Damit andere verschlüsselte Mails senden können sollte der öffentliche Schlüssel auf einen Schlüsselserver hochgeladen werden. Dazu wählt man im OpenPGP Menü den Punkt „Schlüssel verwalten“ aus. Nun klickt man mit der rechten Maustaste auf seine Mailadresse und wählt dort den Punkt „Auf Schlüssel-Server hochladen…“ aus. Nach der Bestätigung des entsprechenden Schlüsselservers befindet sich der eigene öffentliche Schlüssel auf diesem Server.

Wenn man nun eine Mail an jemanden sendet, dessen Schlüssel lokal nicht verfügbar ist, so fordert OpenPGP den Nutzer auf einen Schlüssel auszuwählen. In diesem Fenster kann klickt man auf den Button „Fehlende Schlüssel herunterladen“. Damit wird versucht den Schlüssel von einem Schlüsselserver zu bekommen. Natürlich ist es auch möglich manuell Schlüssel hinzuzufügen. Ist man im Besitz des öffenlichen Empfängerschlüssels kann die Mail verschlüsselt versendet werden.

Weitere Informationen gibt es unter:

http://de.wikipedia.org/wiki/Mozilla_Thunderbird

http://de.wikipedia.org/wiki/GNU_Privacy_Guard