Unter ChimeraOS, welches auf Arch Linux basiert, ist es möglich das Bluetooth über die Steam Deck-Oberfläche abzuschalten. Problematisch wird dies, wenn nicht das Onboard-Bluetooth, sondern ein externer Bluetooth-Stick genutzt werden soll.

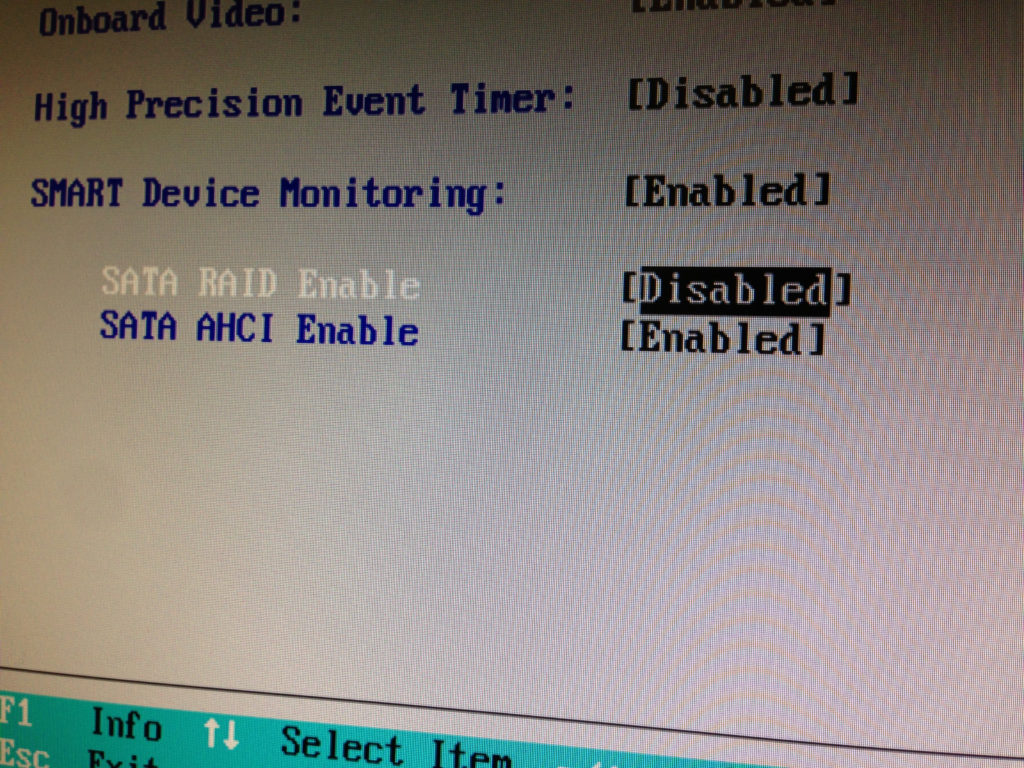

In vielen BIOS- bzw. UEFI-Setups kann das Onboard-Bluetooth über die jeweiligen Einstellungen in diesem deaktiviert werden. Wenn dies nicht der Fall ist, so kann hierfür rfkill genutzt werden. Im ersten Schritt sollten hierzu die vorhandenen Geräte ermittelt werden:

rfkill list

In der Auflistung befinden sich alle erkannten Geräte:

0: hci0: Bluetooth

Soft blocked: no

Hard blocked: no

1: hci1: Bluetooth

Soft blocked: no

Hard blocked: no

2: phy0: Wireless LAN

Soft blocked: yes

Hard blocked: no

In diesem Fall handelt es sich bei hci0 um das Onboard-Bluetooth, während hci1 dem Bluetooth-Stick entspricht. Nun kann das jeweilige Gerät über rfkill deaktiviert werden:

rfkill block 0

Damit ist anschließend nur noch der externe Bluetooth-Stick aktiv. Nun können neue Geräte über den Bluetooth-Stick gekoppelt werden. Nach einem Neustart ist das Gerät nicht mehr blockiert, sodass beide Bluetooth-Geräte wieder aktiv sind.

Um das Gerät auch nach einem Neustart dauerhaft abzuschalten, muss eine Systemd-Unit erstellt werden:

sudo nano /etc/systemd/system/rfkill-block.service

Diese wird nun mit folgendem Inhalt befüllt:

[Unit]

Description=Set rfkill block at startup

After=network.target

[Service]

Type=oneshot

ExecStartPre=/bin/sleep 15

ExecStart=/usr/bin/rfkill block 0

[Install]

WantedBy=multi-user.target

Nachdem die Unit angelegt wurde, muss sie aktiviert werden:

sudo systemctl enable rfkill-block.service

Mit dieser Systemd-Unit wird bei einem Neustart nun das Onboard-Bluetooth abgeschaltet. Unter der Steam Deck-Oberfläche, welche von ChimeraOS genutzt, sollten Bluetooth-Geräte vor dem endgültigen Sperren über rfkill entkoppelt werden, da dies im Anschluss nicht mehr funktioniert. Hierfür muss die Blockade erst wieder aufgelöst werden.