Mittels WebRTC ist es mögliche Dinge wie Videokonferenzen mit einem Browsers durchzuführen. Allerdings gibt es dabei auch ein Problem – damit Rechner hinter einem NAT diese Funktionalität nutzen können, kann ein STUN-Server, nach der öffentlichen IP-Adresse befragt werden.

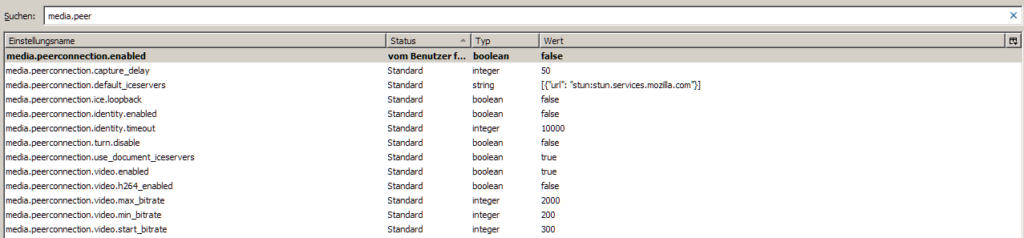

Die entsprechende Konfiguration

Nutzt man nun eine VPN-Verbindung, kann man mit Hilfe dieser STUN-Server, nach der Adresse fragen, welche das VPN aufgebaut hat. Das entsprechende Demo kann man sich auf GitHub ansehen. Um diese Verhalten zu deaktivieren, muss in der Adresszeile des Firefox about:config eingegeben werden und der Wert media.peerconnection.enabled auf false gesetzt werden.

Anschließend ist man gegen derartige Angriffe gewappnet. Für Chrome gibt es eine entsprechende Erweiterung, welche das gleiche bewirkt.