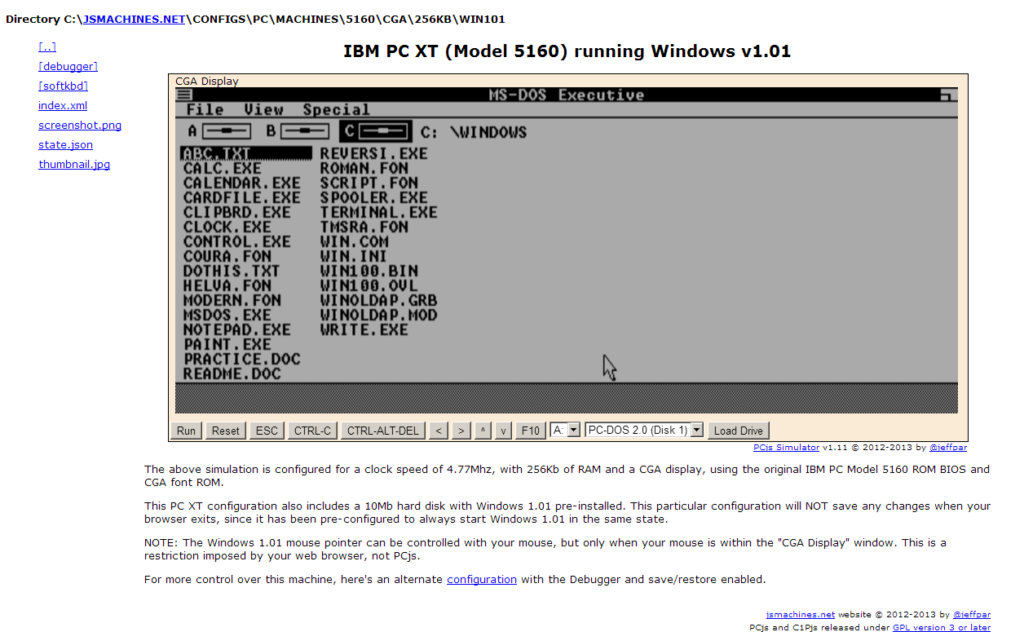

Wer die digitale Währung Bitcoins minen möchte, sollte sich bewusst sein, das dies meist ein Minusgeschäft ist. Durch die gestiegene Komplexität verbraucht das Erzeugen von Bitcoins mehr Strom als es im Endeffekt liefert. Wer hier mit CPU, GPU oder FPGA minert, hat eigentlich schon verloren. Einigermaßen erträglich wird das Mining wenn man mit sogenannten ASICs arbeitet. ASIC steht dabei für „Application Specific Integrated Circuit“. Gemeint ist damit das die Chips nur für das Mining konzipiert sind und somit natürlich sehr effizient arbeiten.

Ein ASIC basierter Miner in Form eines USB-Sticks

Ein Miner welcher sich anbietet ist CGMiner welcher im Quelltext auf GitHub zu finden ist. Neben der Mac OS X und der Windows-Version ist er auch in einer Linux-Version verfügbar. CGMiner selbst steht dabei unter einer freien Lizenz (GPLv3). Um den Miner unter Linux in Betrieb zu nehmen müssen einige Abhängigkeiten installiert werden:

apt-get install autoconf make libcurl4-openssl-dev libtool pkg-config libudev-dev

Danach kann sich der Quelltext beschafft werden und das Kompilat erzeugt werden:

git clone https://github.com/ckolivas/cgminer.git

cd cgminer

./autogen.sh

./configure --enable-icarus

make

In diesem Fall wurde die Unterstützung für ASICs welche mit dem Icarusprotokol arbeiten aktiviert. Mittels:

./cgminer -o http://pool:port -u username -p password

kann das Mining anschließend gestartet werden. Beim Start werden entsprechende Geräte wie angeschlossene ASICs erkannt und automatisch mit eingebunden.